Técnica permite modificar ficheros PDF con firma digital

Investigadores han demostrado una nueva clase de ataques que permitirían romper a la integridad de documentos PDF con firma digital, denominada como “Shadow attacks” por los investigadores, la técnica no explota ningún bug en los clientes, sino que se aprovecha de la enorme flexibilidad del estándar PDF.

Los académicos de la Universidad Ruhr de Bochum, denominados » ataques en la sombra «, utilizan la «enorme flexibilidad proporcionada por la especificación PDF para que los documentos en la sombra sigan cumpliendo con los estándares».

Los hallazgos se presentaron ayer en el Simposio de seguridad de redes y sistemas distribuidos (NDSS), y 16 de los 29 visores de PDF probados, incluidos Adobe Acrobat, Foxit Reader, Perfect PDF y Okular, se encontraron vulnerables a los ataques en la sombra.

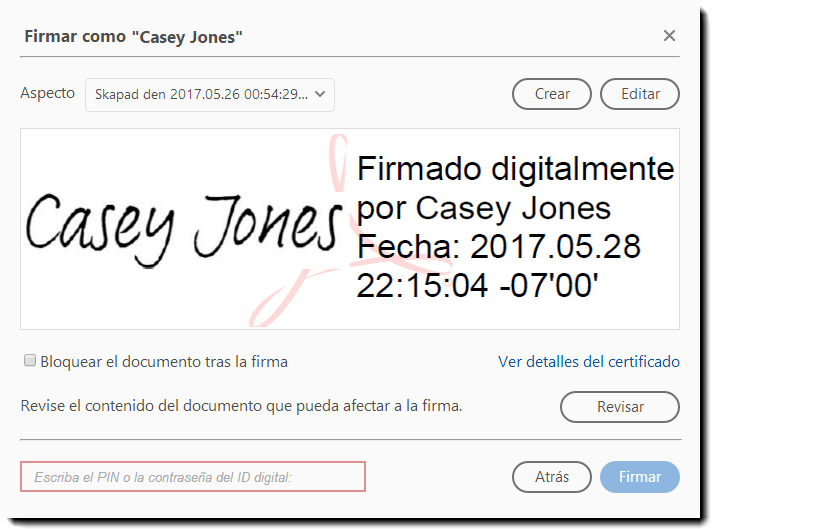

Para llevar a cabo el ataque, un actor malintencionado crea un documento PDF con dos contenidos diferentes: uno, que es el contenido que espera la parte que firma el documento, y el otro, un contenido oculto que se muestra una vez que se firma el PDF.

«Los firmantes del PDF reciben el documento, lo revisan y lo firman», señalaron los investigadores. «Los atacantes utilizan el documento firmado, lo modifican levemente y lo envían a las víctimas. Después de abrir el PDF firmado, las víctimas comprueban si la firma digital se verificó correctamente. Sin embargo, las víctimas ven un contenido diferente al de los firmantes».

En el mundo analógico, el ataque equivale a dejar deliberadamente espacios vacíos en un documento en papel y conseguir que la parte interesada lo firme, permitiendo en última instancia que la contraparte inserte contenido arbitrario en los espacios.

Los ataques en la sombra se basan en una amenaza similar ideada por los investigadores en febrero de 2019 , que descubrió que era posible alterar un documento firmado existente sin invalidar su firma, lo que hace posible falsificar un documento PDF.

Aunque los proveedores han aplicado desde entonces medidas de seguridad para solucionar el problema, el nuevo estudio apunta a extender este modelo de ataque para determinar la posibilidad de que un adversario pueda modificar el contenido visible de un PDF firmado digitalmente sin invalidar su firma, asumiendo que puede manipular el PDF. antes de que se firme.

En esencia, los ataques aprovechan las funciones de PDF «inofensivas» que no invalidan la firma, como la «actualización incremental» que permite realizar cambios en un PDF (p. Ej., Completar un formulario) y «formularios interactivos» (p. Ej., Texto campos, botones de radio, etc.) para ocultar el contenido malicioso detrás de objetos superpuestos aparentemente inocuos o reemplazar directamente el contenido original después de que esté firmado.

Se puede usar una tercera variante llamada » ocultar y reemplazar » para combinar los métodos antes mencionados y modificar el contenido de un documento completo simplemente cambiando las referencias del objeto en el PDF.

«El atacante puede crear un documento oculto completo que influya en la presentación de cada página, o incluso en el número total de páginas, así como en cada objeto que contiene», dijeron los investigadores.

En pocas palabras, la idea es crear un formulario, que muestre el mismo valor antes y después de firmar, pero un conjunto de valores completamente diferente después de la manipulación de un atacante.

Para probar los ataques, los investigadores han publicado dos nuevas herramientas de código abierto llamadas PDF-Attacker y PDF-Detector que se pueden utilizar para generar documentos en la sombra y probar un PDF para su manipulación antes de que se firme y después de que se modifique.

Las fallas, rastreadas como CVE-2020-9592 y CVE-2020-9596 , han sido abordadas por Adobe en una actualización lanzada el 12 de mayo de 2020. Al 17 de diciembre de 2020, 11 de las 29 aplicaciones PDF probadas permanecen sin parchear.

Esta no es la primera vez que la seguridad de los PDF se centra en el objetivo. Los investigadores han demostrado previamente métodos para extraer contenido de un archivo PDF protegido con contraseña aprovechando el cifrado parcial compatible de forma nativa con la especificación PDF para extraer contenido de forma remota una vez que un usuario abre ese documento.

Por separado, los investigadores descubrieron el mes pasado otro conjunto de 11 vulnerabilidades que afectan al estándar PDF (CVE-2020-28352 a CVE-2020-28359, y de CVE-2020-28410 a CVE-2020-28412) que podrían conducir a la negación de -servicio, divulgación de información, ataques de manipulación de datos e incluso ejecución de código arbitrario.

Fuentes: thehackernews